Syslog 警报

一些组织使用 SIEM(安全信息和事件管理)来收集有关潜在威胁和安全事件的日志。Tenable Identity Exposure 可将与 Active Directory 相关的安全信息推送到 SIEM Syslog 服务器以改进其警报机制。

管理 Syslog 警报

-

在 Tenable Identity Exposure 中,点击“系统”>“配置”>“Syslog”。

-

点击右侧的“添加 Syslog 警报”按钮。

此时会出现“添加 Syslog 警报”窗格。

-

在“主要信息”部分,提供以下信息:

-

如果您的网络使用安全中继:在“中继”框中,点击箭头以从下拉列表中选择一个与 SIEM 进行通信的中继。

-

在“采集器 IP 地址或主机名”框中,输入接收通知的服务器 IP 或主机名。

-

在“端口”框中,输入采集器的端口号。

-

在“协议”框中,点击箭头以选择 UDP 或 TCP。

-

如果选择 TCP,并且要启用 TLS 安全协议以加密日志,请选中“TLS”选项的复选框。

-

-

-

在“描述”框中,输入对采集器的简要描述。

-

在“触发警报”下拉列表中,选择以下选项之一:

-

在变更时:只要发生您指定的事件,Tenable Identity Exposure 就会发出通知。

-

每当出现异常行为时:Tenable Identity Exposure 会针对每个异常 IoE 检测发出通知。

-

每当出现攻击时:Tenable Identity Exposure 会针对每个异常 IoA 检测发出通知。

-

每当运行状况检查状态更改时:Tenable Identity Exposure 会在运行状况检查状态发生更改时发出通知。

-

-

在“配置文件”框中,点击以选择要用于此 Syslog 警报的配置文件(如适用)。

-

在初始分析阶段检测到异常行为时发送警报:执行下列操作之一(如适用):

-

选中复选框:当系统重新启动触发警报时,Tenable Identity Exposure 会发出大量 Syslog 消息。

-

取消选中复选框:当系统重新启动触发警报时,Tenable Identity Exposure 不会发出 Syslog 消息。

-

-

严重性阈值:点击下拉框的箭头以选择 Tenable Identity Exposure 发送警报的阈值(如适用)。

-

根据您之前选择的警报触发器:

-

事件变更:如果将警报设置为“在变更时”触发,请输入表达式以触发事件通知。

您可以点击

图标以使用搜索向导,也可以在搜索框中输入查询表达式并点击“验证”。有关更多信息,请参阅“自定义跟踪事件流查询”。注意:Tenable Identity Exposure 在接收到事件后立即应用此筛选器,以便在执行任何额外安全分析之前,将事件转发至 Syslog。因此,依赖增强数据或后处理数据的筛选器在此阶段将无法生效。

图标以使用搜索向导,也可以在搜索框中输入查询表达式并点击“验证”。有关更多信息,请参阅“自定义跟踪事件流查询”。注意:Tenable Identity Exposure 在接收到事件后立即应用此筛选器,以便在执行任何额外安全分析之前,将事件转发至 Syslog。因此,依赖增强数据或后处理数据的筛选器在此阶段将无法生效。 -

风险暴露指标:如果将警报设置为每当出现异常行为时触发,请点击每个严重性旁边的箭头,展开风险暴露指标列表,并选择要为其发送警报的指标。

-

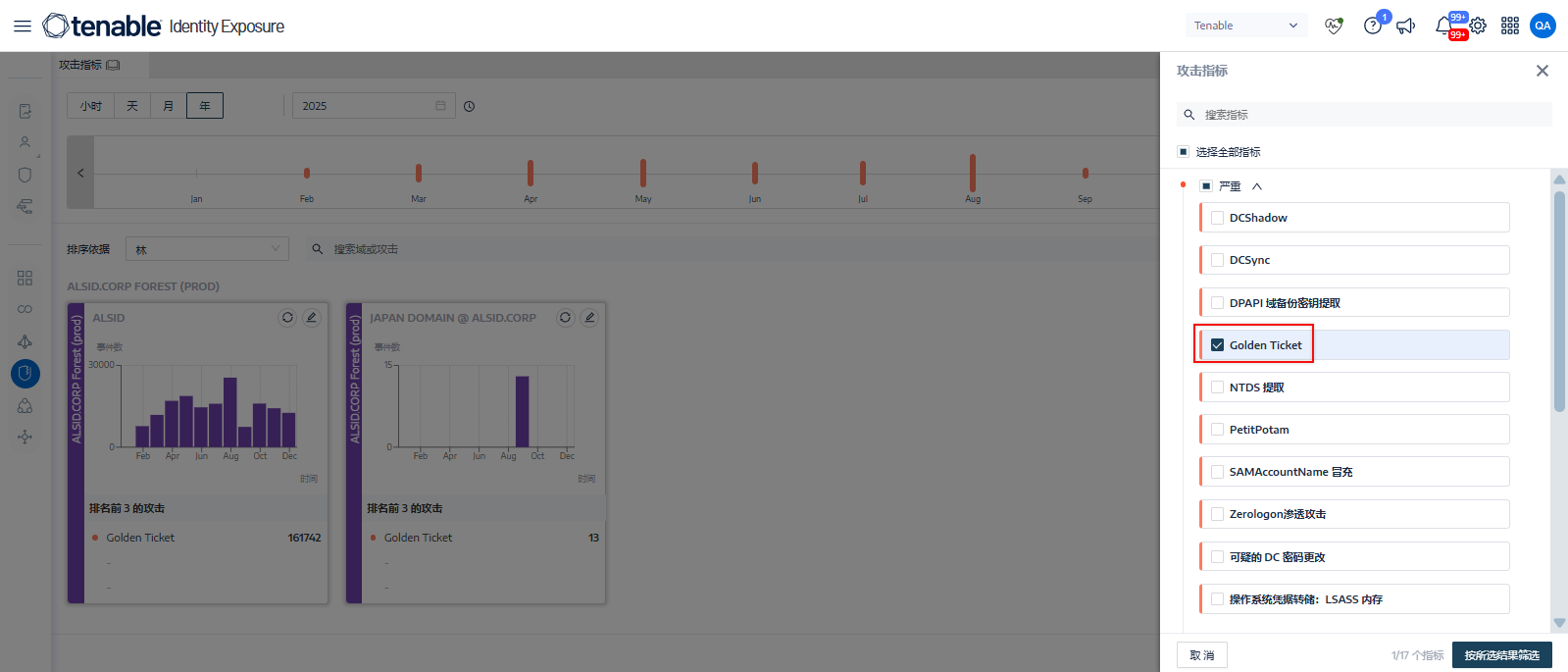

攻击指标:如果将警报设置为每当出现攻击时触发,请点击每个严重程度旁边的箭头,展开攻击指标列表,并选择要为其发送警报的指标。

-

运行状况检查状态更改:点击“运行状况检查”,选择要触发警报的运行状况检查类型,然后点击“按所选结果筛选”。

-

-

点击“域”框以选择 Tenable Identity Exposure 为其发出警报的域。

出现“林和域”窗格。

-

选择林或域。

-

单击“按所选结果筛选”。

-

-

点击“测试配置”。

此时会出现一条消息,确认 Tenable Identity Exposure 已向服务器发送了 Syslog 警报。

-

单击“添加”。

此时会出现一条消息,确认 Tenable Identity Exposure 已创建 Syslog 警报。

编辑 Syslog 警报的步骤

-

在 Tenable Identity Exposure 中,点击“系统”>“配置”>“Syslog”。

-

在 Syslog 警报列表中,将鼠标悬停在要修改的警报上,然后点击行末的

图标。

图标。此时会出现“编辑 Syslog 警报”窗格。

-

按照前述步骤“添加新的 Syslog 警报的步骤”进行必要的修改。

-

单击“编辑”。

此时会出现一条消息,确认 Tenable Identity Exposure 已更新警报。

删除 Syslog 警报的步骤:

-

在 Tenable Identity Exposure 中,点击“系统”>“配置”>“Syslog”。

-

在 Syslog 警报列表中,将鼠标悬停在要删除的警报上,然后点击行末的

图标。

图标。此时会显示一条消息,要求您确认删除。

-

单击“删除”。

此时会出现一条消息,确认 Tenable Identity Exposure 已删除警报。

将 Syslog 数据映射到 Tenable Identity Exposure 警报

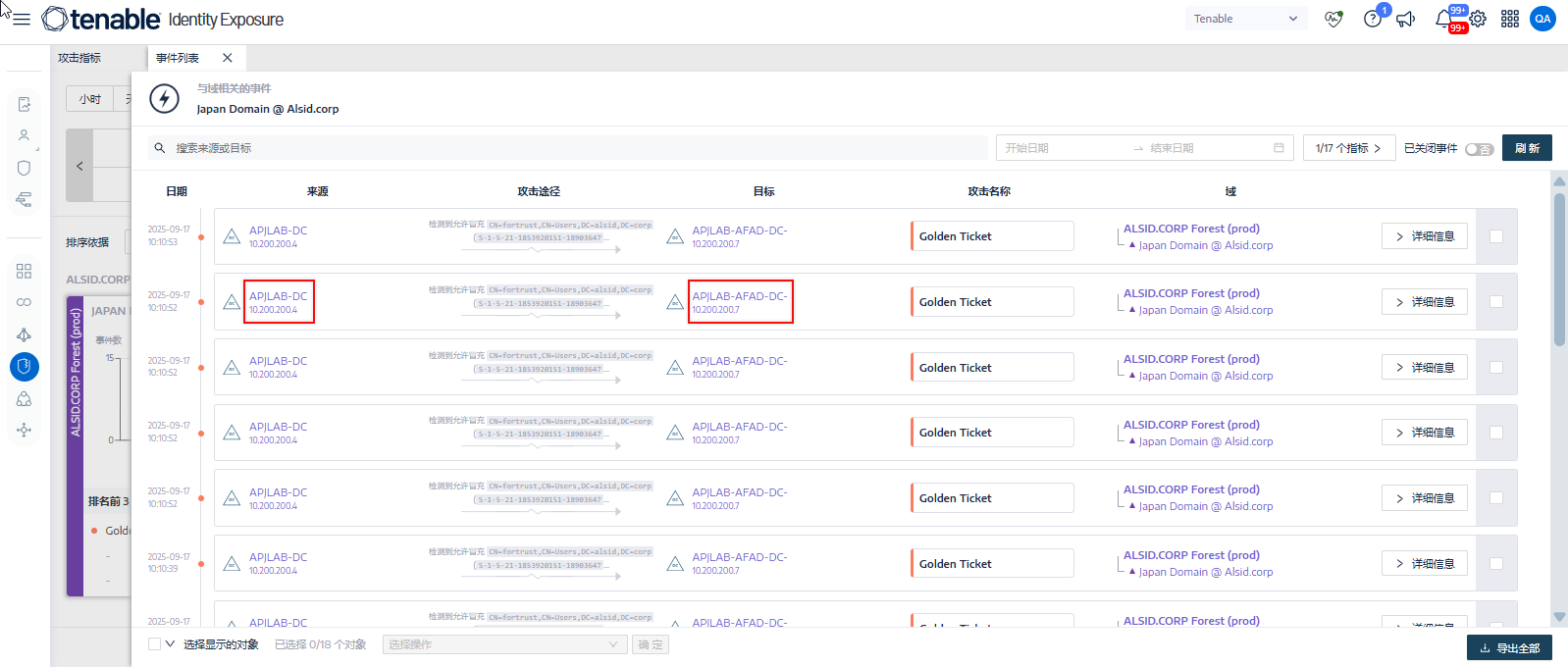

此程序说明如何将 Syslog 数据从 SIEM 映射到 Tenable Identity Exposure 攻击警报。

示例:

<116>feb 04 10:31:01 qradar.alsid.app TenableAD[4]: "2" "1337" "Alsid Forest" "alsid.corp" "DC Sync" "medium" "LABFAB-TOOLS" "10.200.200.5" "LABFAB-DC" "10.200.200.4" "user"="dcadmin" "dc_name"="LABFAB-DC" "IOA_url"="https://custoresp.tenable.ad/profile/tenable/indicators-of-attacks/incidents?attacksFilters[0].dateStart=2025-08-04T12%3A34%3A27.142Z&attacksFilters[0].dateEnd=2025-08-04T12%3A34%3A27.142Z&attacksFilters[0].resourceType=directory&attacksFilters[0].resourceValue=1&attacksFilters[0].attackTypeIds[0]=6&attacksFilters[0].includeClosed=true"Tenable 提供的每个 Syslog 事件都遵循标准格式,其中特定字段放在引号 (") 内。这些字段代表不同的事件属性,例如警报 ID、域、威胁类型、风险级别、主机名、IP 地址等。

| 第 # 部分 | 字段值 | 描述 |

|---|---|---|

| 1 | feb 04 10:31:01 | 时间戳(事件时间) |

| 2 | "2" | 严重程度 |

| 3 | "1337" | 警报 ID |

| 4 | “Alsid Forest” | 林名称 |

| 5 | “alsid.corp” | 域名 |

| 6 | “DC Sync” | 攻击 / Tenable 代码名 |

| 7 | “medium” | 风险级别 |

| 8 | "LABFAB-TOOLS" | 源主机名 |

| 9 | "10.200.200.5" | 源 IP 地址 |

| 10 | “LABFAB-DC” | 目标主机名(目标 DC) |

| 11 | "10.200.200.4" | 目标 IP 地址 |

| 12 | "user"="dcadmin" | 攻击中使用的帐户 |

| 13 | "dc_name"="LABFAB-DC" | 域控制器名 |

| 14 | "IOA_url"="https://custoresp.tenable.ad/profile/tenable/indicators-of-attacks/..." | IoA 的 URL |

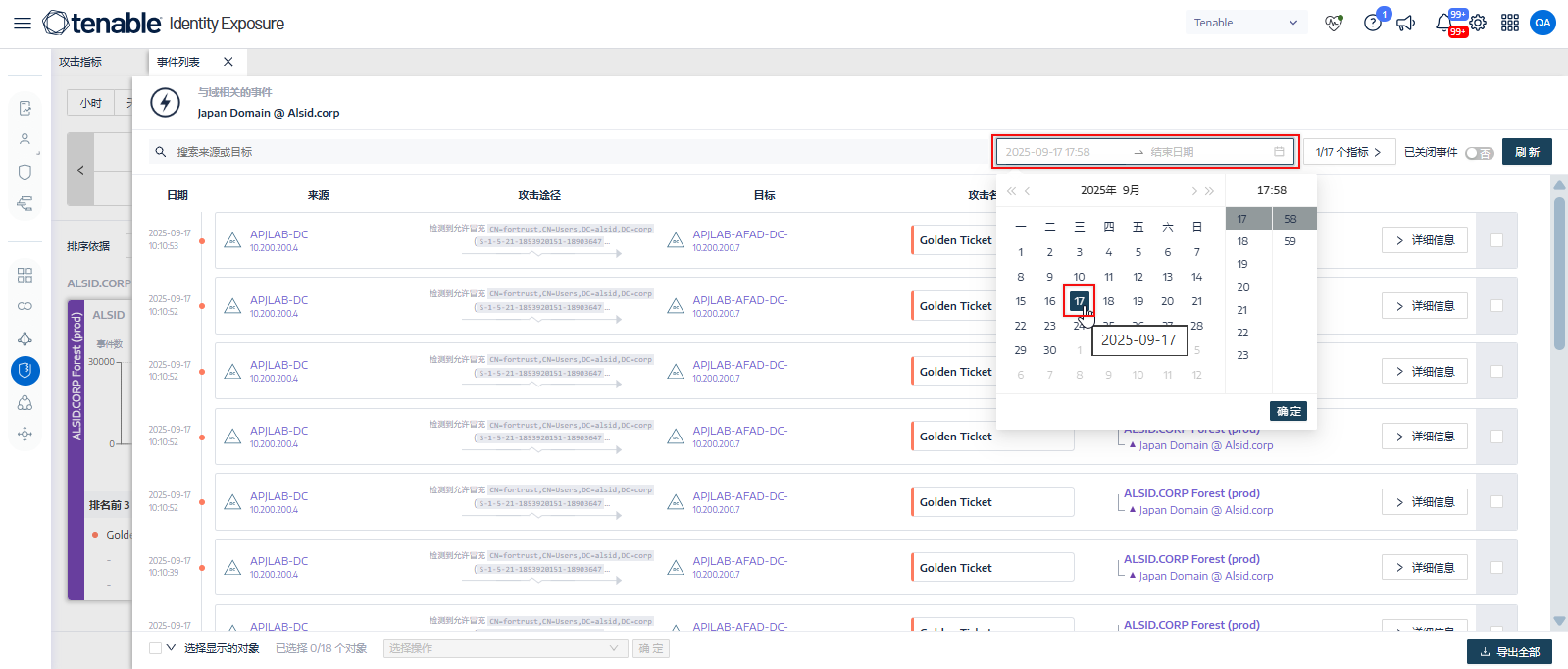

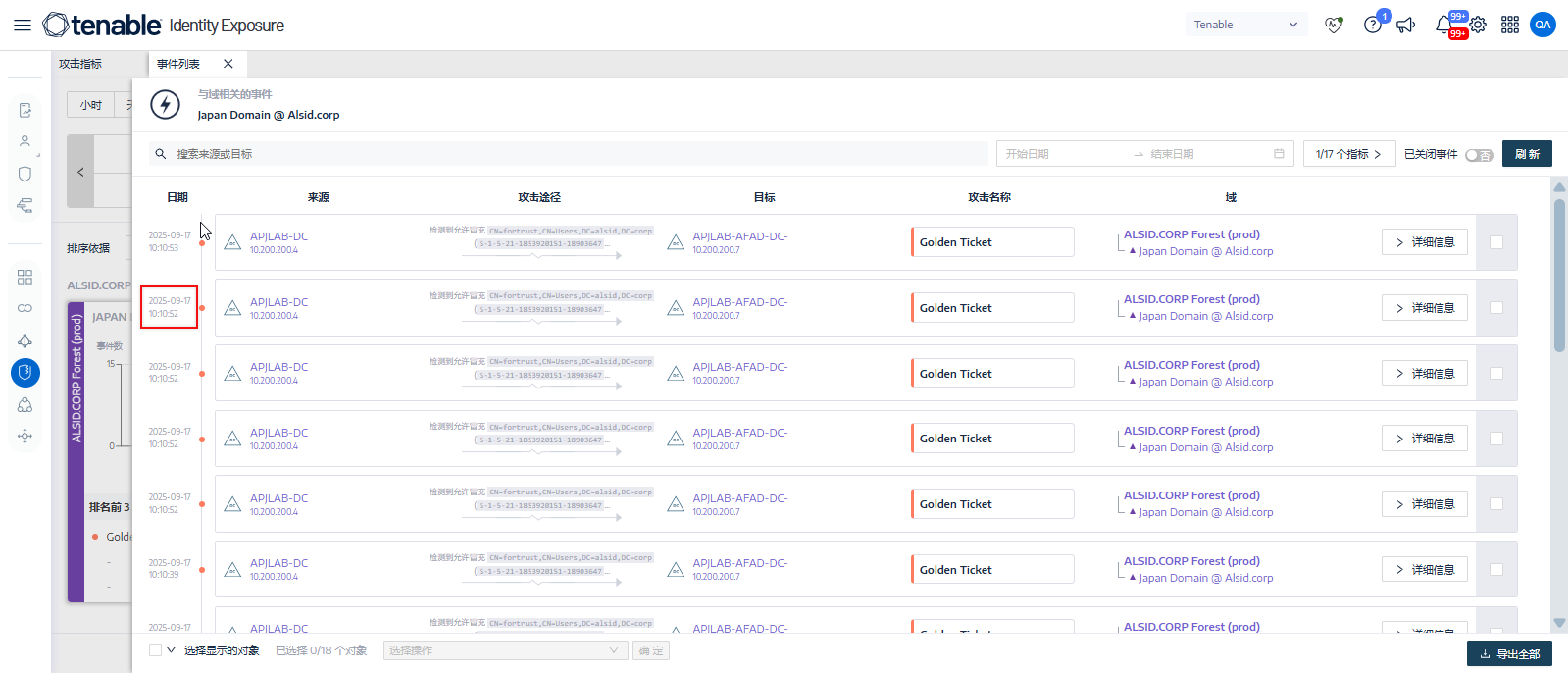

如要将 Syslog 数据映射到攻击信息,请执行以下操作:

-

按攻击代码名筛选:选择值为“DC Sync”的事件(第 6 部分:攻击代码名)。

-

按日期筛选:将事件范围缩小到时间戳 feb 04 10:31:01(第 1 部分:时间戳)。

-

匹配确切的时间戳:验证事件时间戳是否匹配 feb 04 10:31:01(第 1 部分:时间戳)。

-

验证源和目标:确保攻击详细信息匹配:

-

来源:“LABFAB-TOOLS”“10.200.200.5”(第 8 和 9 部分)

-

目标:“LABFAB-DC”“10.200.200.4”(第 10 和 11 部分)

-

另请参阅: