开始使用 Tenable Identity Exposure SaaS

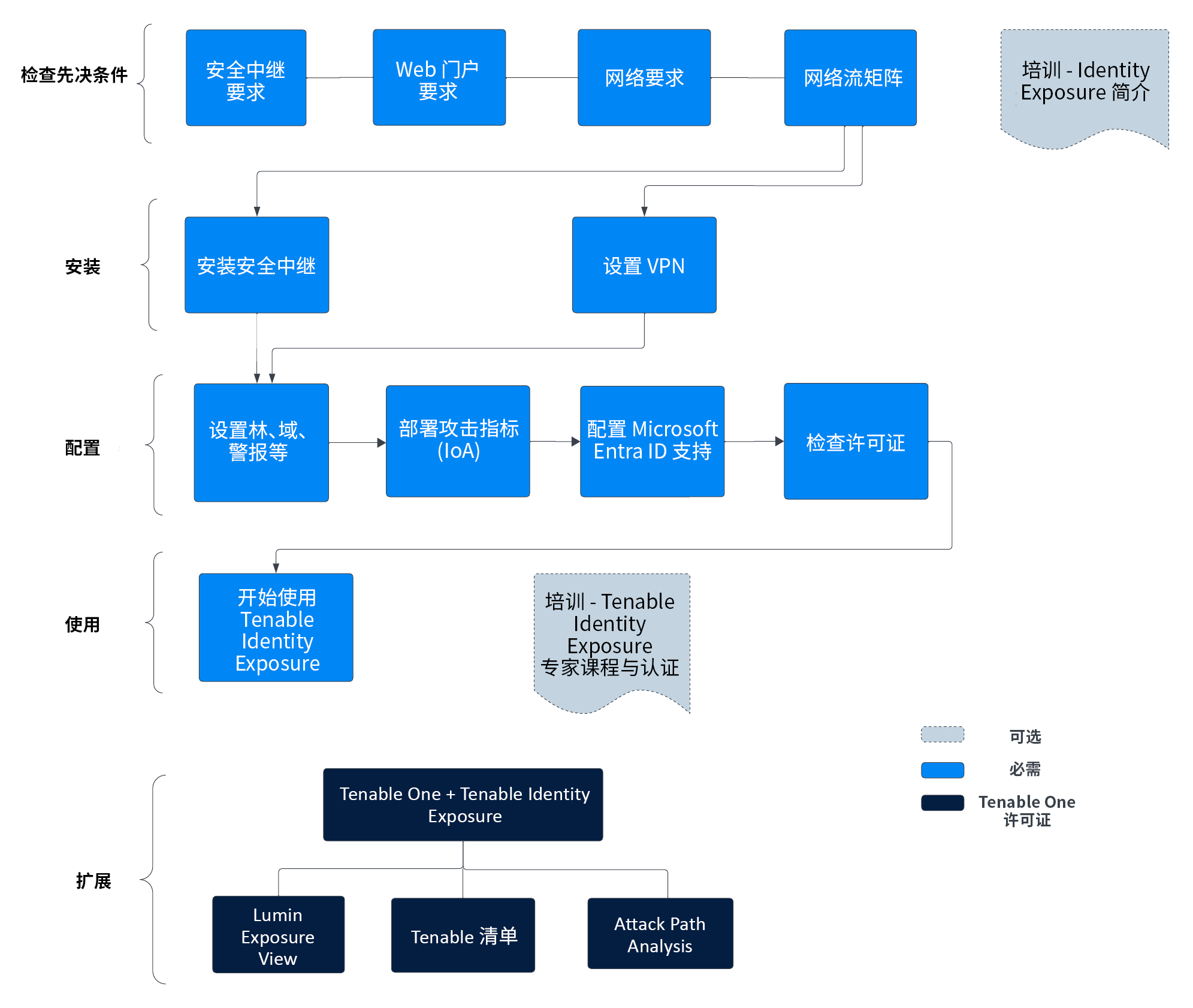

请使用以下工作流部署 Tenable Identity Exposure。

检查先决条件

-

查看版本说明。

-

查看并了解安全中继在 Tenable Identity Exposure 平台中的作用:自 3.59 版本起,您可以利用强制性安全中继功能配置域,以便中继从域中将数据转发到负责收集 AD 对象的目录侦听器组件。请参阅“安全中继要求”。

安装

配置

使用

将 Tenable Identity Exposure 扩展为 Tenable One

将 Tenable Identity Exposure 与 Tenable One 集成并利用以下功能:

-

访问“Exposure View”页面,您可以在其中通过为关键业务服务、流程和功能获取与业务一致的网络风险暴露评分来获取关键业务上下文,并根据 SLA 跟踪交付情况。跟踪总体身份风险,以了解 Web 应用程序对总体网络风险暴露评分的风险贡献。

-

访问“Exposure Signals”页面,您可以在其中生成使用查询搜索资产违规的风险暴露信号。简而言之,如果资产受到与查询相关的漏洞影响,则该资产将被视为违规。借助此功能,您可以清楚地了解最严重的风险情况。

-

借助 Tenable Research 最新的源查找环境中最常见的活跃威胁。

-

查看、生成来自查询的数据及其影响的资产违规信息并与之交互。

-

创建自定义风险暴露信号,以查看特定于业务的风险和弱点。

-

-

访问“清单”页面,您可以在其中深入分析资产信息(包括相关攻击路径、标签、风险暴露卡、用户、关系等),以增强资产情报。借助可评估总资产风险和资产重要性的资产风险暴露评分,更全面地了解资产风险暴露情况,进而改善风险评分。

-

访问攻击路径页面,您可以在其中通过暴露遍历攻击面的风险攻击路径(包括 Web 应用、IT、OT、IoT、身份、ASM)来优化风险优先级,并防止引起重大影响。通过识别瓶颈点来中断攻击路径并提供缓解指导,从而简化缓解措施,并通过 AI 见解获得深入的专业知识(在 FedRAMP 环境中不受支持)。

-

查看仪表盘选项卡,获取易受攻击资产的概览视图,例如通向这些关键资产的攻击路径的数量、开放式攻击技术的数量及其严重性、一个矩阵,用于查看具有不同源节点风险暴露评分和 ACR 目标值组合的路径,以及趋势攻击路径列表。

-

查看“主要攻击路径矩阵”,然后单击“主要攻击路径”磁贴,查看更多有关通向“核心资产”或 ACR 为 7 或以上的资产的路径的信息。

如有需要,您可以调整这些设置,以确保您能查看最关键的攻击路径数据。

-

-

在主要攻击技术选项卡上,可以查看所有存在于一条或多条通往一个或多个关键资产的攻击路径中的攻击技术,这些攻击技术是通过将数据与高级图形分析和 MITRE ATT&CK® 框架相结合而形成的,这使您能够理解和应对那些助长并加剧对资产和信息威胁影响的未知因素。

-

在主要攻击路径选项卡上,生成攻击路径查询,以查看作为潜在攻击路径一部分的资产:

-

与 MITRE ATT&CK 热图选项卡交互。

-

-

在标签页面中查看数据并与之交互: