安装攻击指标

Tenable Identity Exposure 的攻击指标 (IoA) 模块要求以能够创建新的组策略对象 (GPO) 并将其链接到组织单位 (OU) 的管理帐户运行 PowerShell 安装脚本。您可以从加入了 Tenable Identity Exposure 监控的 Active Directory 域并可通过网络访问域控制器的任何计算机上运行此脚本。

您只需在每个 AD 域中执行此安装脚本一次:因为自动创建的 GPO 会将事件监听器部署至所有现有和新的域控制器 (DC) 上。

此外,“自动更新”功能让您可以自动启用或禁用现有 IoA,而无需手动执行重新部署操作。请注意,此功能不会自动更新 IoA 内容本身。如要获取最新版本的 IoA,您仍须执行重新部署操作。

-

在 Tenable Identity Exposure 中,单击左侧菜单栏上的“系统”,然后单击“配置”选项卡。

配置窗格随即显示。

-

点击“攻击指标”。

IoA 配置窗格随即显示。

-

在 (1) 域配置中,单击“查看流程”。

程序窗口随即打开。

-

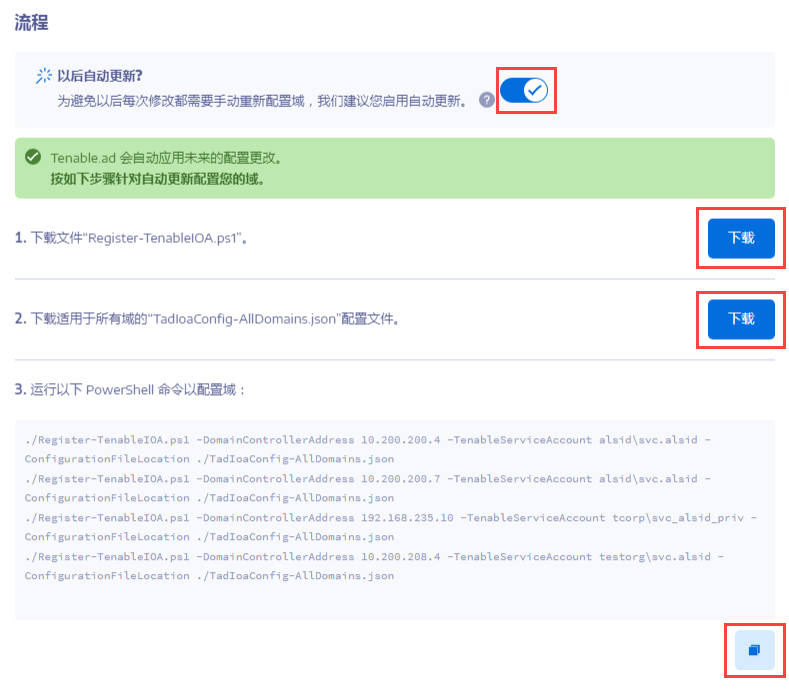

在“未来自动更新?”下面:

-

默认选项“启用”允许 Tenable Identity Exposure 日后根据您在 Tenable Identity Exposure 中所做修改自动更新 IoA 配置。这也可确保持续的安全分析。

-

如果您关闭此选项,系统会显示一条消息,要求您将其打开以获取未来的自动更新。单击“查看程序”并切换为“启用”。

-

-

单击“下载”以下载要为每个域运行的脚本 (Register-TenableIOA.ps1)。

-

单击“下载”以下载域的配置文件 (TadIoaConfig-AllDomains.json)。

-

单击

以复制 PowerShell 命令,然后配置域。

以复制 PowerShell 命令,然后配置域。

-

在程序窗口外部单击以将其关闭。

-

使用管理权限打开 PowerShell 终端并运行命令,以针对 IoA 配置域控制器。

注意:用于安装 IoA 和查询域的服务帐户必须具有 Tenable Identity Exposure (原名 Tenable.ad)中的写入权限。安装脚本会自动添加此权限。如果删除此权限,Tenable Identity Exposure 将显示错误消息,并且自动更新不再有效。有关更多信息,请参阅“攻击指标安装脚本”。

要选择事件收集配置,请执行以下操作:

-

在“搜索延迟”下,移动滑块以选择触发安全分析之前事件收集的持续时间。

-

在“共享技术”下,单击下拉箭头,以选择下列选项之一:

-

单击“保存配置”。

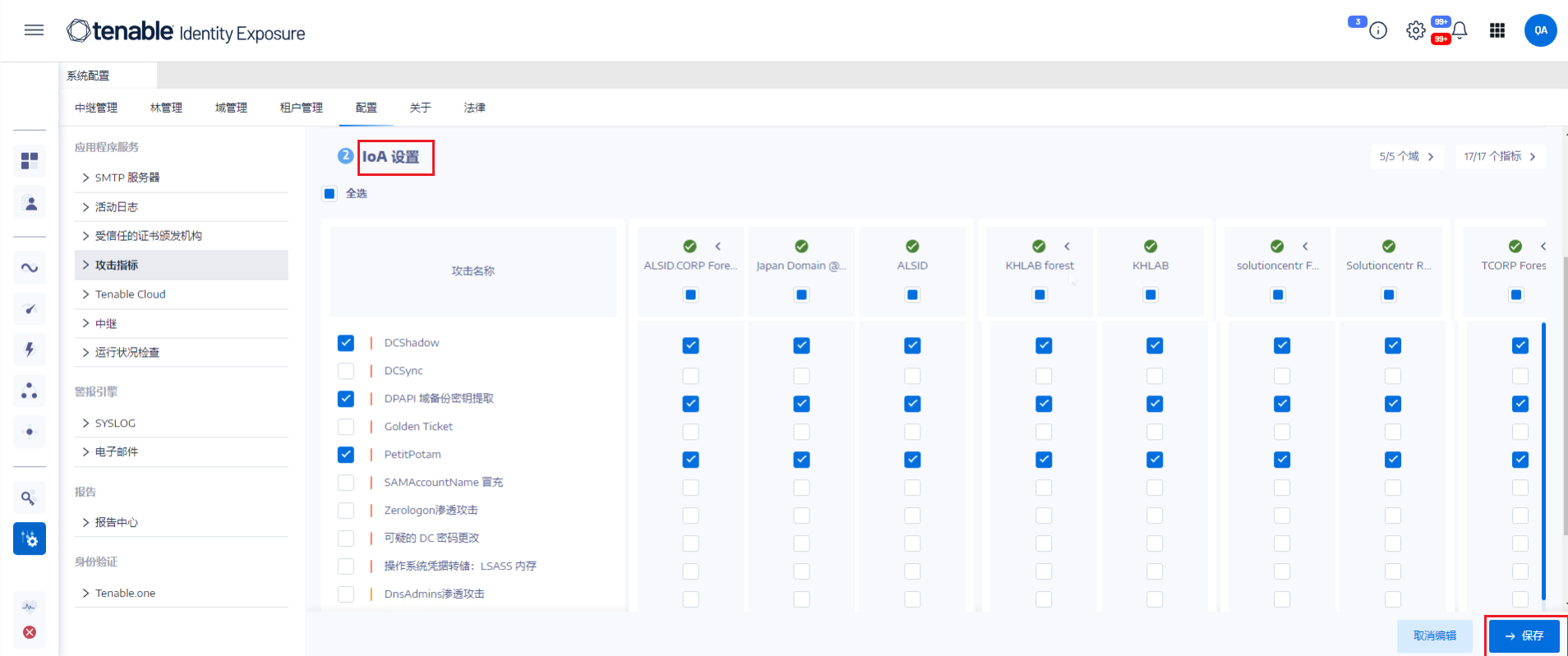

设置 IoA:

-

在 IoA 配置窗格的“IoA 设置”下选择配置中所需的 IoA。

提示:Zerologon 漏洞利用攻击指标 (IoA) 可以追溯到 2020 年。如果您的所有域控制器 (DC) 在过去三年内进行了更新,则它们将免受此漏洞的影响。若要确定保护 DC 免受此漏洞影响所需的补丁,请参阅 Microsoft 的“Netlogon 特权提升漏洞”中的信息。确认 DC 安全后,您可以安全地停用此 IoA 以避免引发不必要的警报。

-

如果启用了“未来自动更新”,Tenable Identity Exposure 将保存并自动更新您的新配置。等待几分钟以使此更新生效。

-

如果未启用“未来自动更新”,则会出现一个程序窗口指导您 为 IoA 配置域:

单击“保存”。

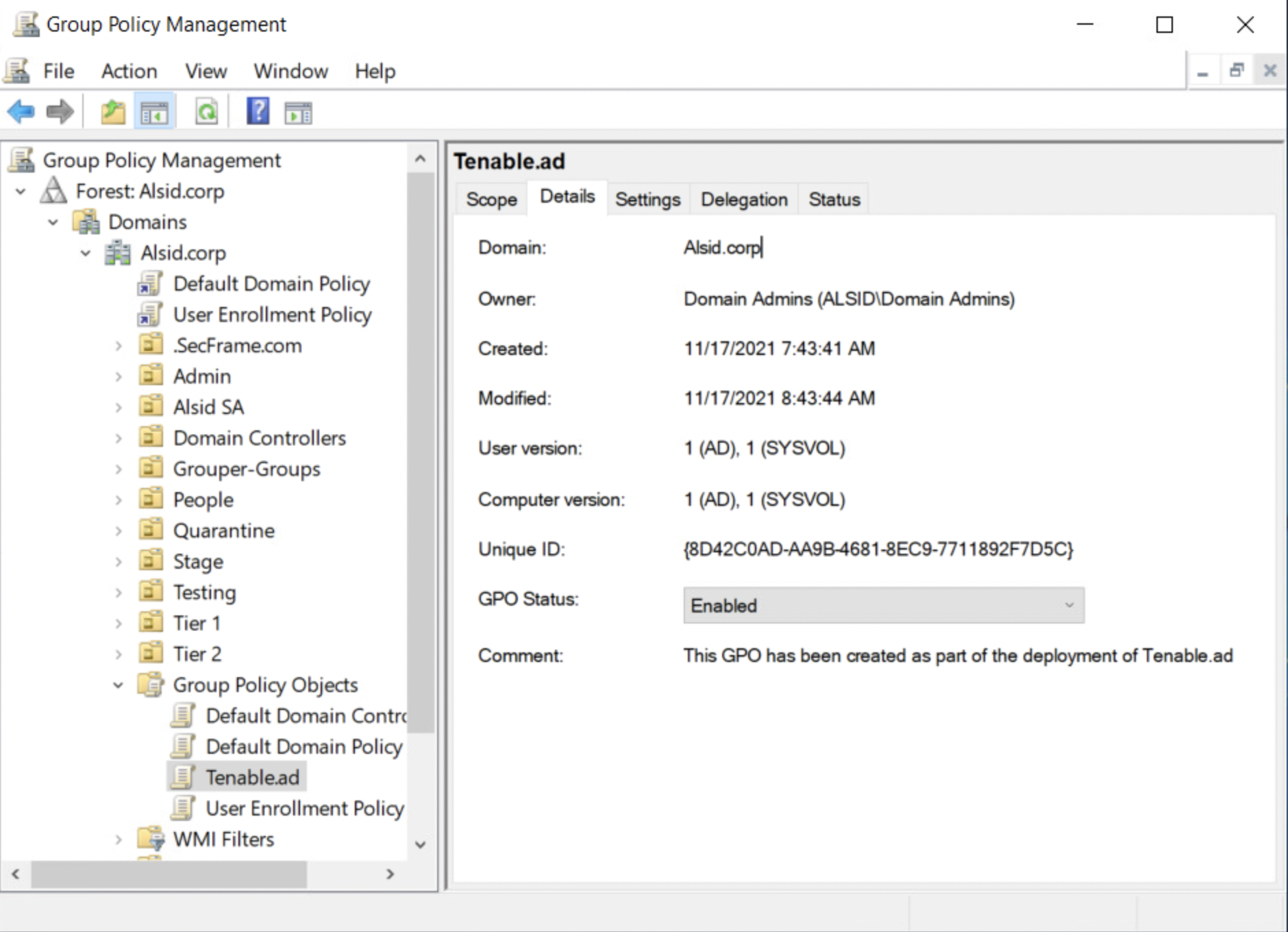

检查 IoA 安装:

-

在“组策略管理”中,检查新 Tenable Identity Exposure GPO 是否存在以及其是否链接至域控制器 OU:

-

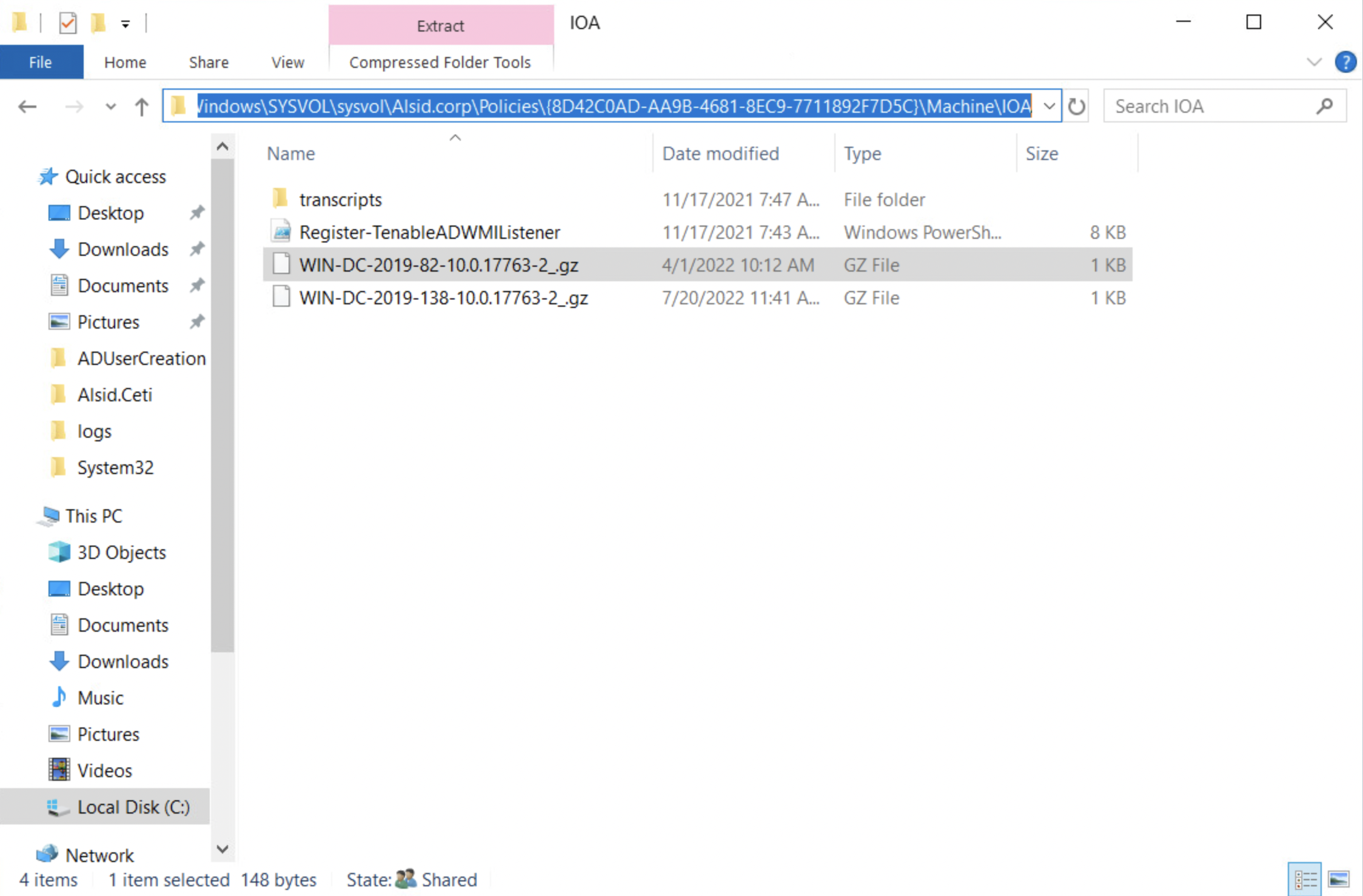

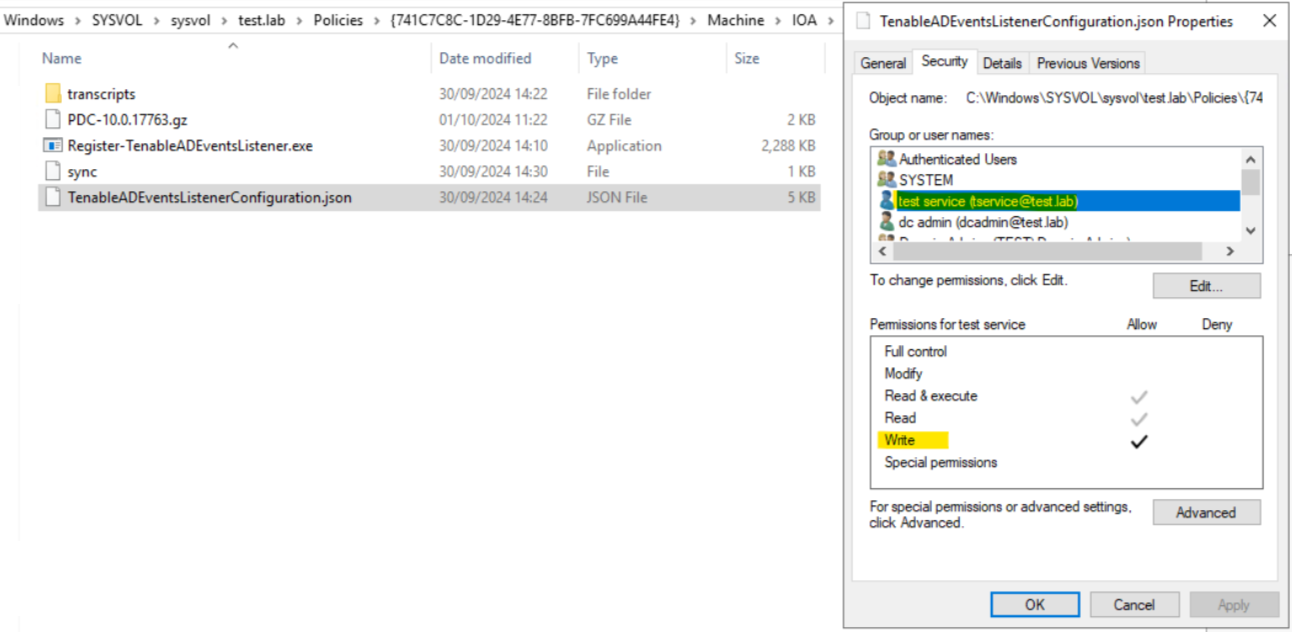

测试 IoA 之前,请转至 C:\Windows\SYSVOL\sysvol\alsid.corp\Policies\{GUID}\Machine\IOA 并检查所有域控制器中是否存在 .gz 文件:

若要检查 Tenable Identity Exposure 服务帐户的“写入”权限,请执行以下操作:

-

在文件资源管理器中,转至 \\<DNS-NAME>\sysvol\<DNS-NAME>\Policies\{<GPO-ID>}\Machine\。

-

右键单击 TenableADEventsListenerConfiguration.json 文件,然后选择“属性”。

-

选择“安全”选项卡,然后单击“高级”。

-

单击“有效访问”选项卡。

-

单击“选择用户”。

-

输入 <TENABLE-SERVICE-ACCOUNT-NAME> 并单击“确定”。

-

单击“查看有效访问”。

-

检查 Tenable 服务帐户的“写入”权限是否有效。

或者,您可以使用 PowerShell 执行以下操作:

-

运行以下命令:

复制Install-Module -Name NTFSSecurity -RequiredVersion 4.2.3

复制Get-NTFSEffectiveAccess -Path \\<DNS-NAME>\sysvol\<DNS-NAME>\Policies\{<GPO-ID>}\IOA\ -Account <TENABLE-SERVICE-ACCOUNT-NAME>

为避免误报攻击或缺少对合法攻击的检测,您必须根据您的环境来调整 IoA,即通过使其适应 Active Directory 的大小、将已知工具列入白名单等操作来进行调整。

-

请参阅《Tenable Identity Exposure 攻击指标参考指南》,了解有关要选择的选项和建议值的信息。

-

在安全配置文件中,如 定制指标 中所述,将选项和值应用于每个 IoA。

故障排除

部署期间可能出现以下错误消息:

| 消息 | 修复 |

|---|---|

| “Tenable Identity Exposure 无法写入配置文件,因为目标文件夹<targetFolder>不存在。这表示 IoA 模块部署可能已失败。” | 卸载脚本并单击“查看程序”,以获取有关重新安装脚本的说明。 |

| “Tenable Identity Exposure 无法写入位于<targetFile>的配置文件对其进行更新。这可能是由于另一个进程锁定了文件或权限变更。” |

|

| “目标文件夹<targetFolder>包含无法运行自动更新的 Tenable Identity Exposure 版本。” | 当前安装的脚本是使用 WMI 的旧版本。卸载当前版本,然后下载新的安装脚本,并运行此脚本。 |

| “配置文件部署遇到意外错误。” | 卸载脚本并单击“查看程序”,以获取有关重新安装脚本的说明。如果这不起作用,请联系您的客户支持代表。 |

有关更多信息,请参阅: